Métaphore De Contre-mesure Dans Les Écluses Système / De La Sécurité Informatique Avec Des Mots De Passe Sur Fond Isolé Banque D'Images et Photos Libres De Droits. Image 38228085

Comment l'intelligence artificielle changera la sécurité de l'information et la sécurité informatique dans le monde nucléaire | AIEA

Un Verrou De Métal Avec Mot De Passe Sur Le Clavier D'ordinateur - Concept De Contre-mesure Pour La Sécurité Informatique Banque D'Images et Photos Libres De Droits. Image 29349459

Amazon.fr - Sécurité informatique et Malwares - Analyse des menaces et mise en oeuvre des contre-mesures (2e édition) - Rascagnères, Paul - Livres

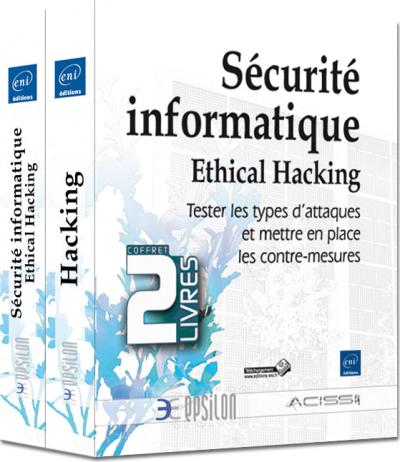

Sécurité informatique, Ethical Hacking Coffret de 2 livres : Tester les types d'attaques et mettre en place les contre-mesures - Coffret - Collectif - Achat Livre | fnac